Обзор технологий, позволяющих контролировать действия привилегированных пользователей. Часть 3

Используемые сокращения

ИБ - информационная безопасность ИС - информационная система

ИТ - информационные технологии

ОС - операционная система

ПД – привилегированный доступ

ПО - программное обеспечение

ПП - привилегированные пользователи

ПРД – правила разграничения доступа

СрЗИ – средства защиты информации

ЦР - целевые ресурсы

ЦУЗ - целевые учетные записи

PAM - Privileged Access Management

Введение

В предыдущих статьях были рассмотрены основные принципы работы и ключевые функциональные возможности средств защиты информации класса Privileged Access Management (PAM). Основные задачи, решаемые PAM, это управление привилегированным доступом (ПД) и контроль действий привилегированных пользователей (ПП) при их работе с целевыми ресурсами (ЦР). ПП при подключении к ЦР могут использовать как собственные (локальные, доменные) учетные записи, так и сохраненные в хранилище PAM целевые учетные записи (ЦУЗ). Совместное использование PAM с компонентами информационных систем (ИС) и средствами защиты информации (СрЗИ) позволяет достичь поставленных задач более эффективным и оперативным способом путем синергетического эффекта. Возможности интеграции и совместного применения PAM c другими компонентами ИС можно выделить в отдельную группу функциональных возможностей. Важно понимать, что PAM – это инструмент, и только его грамотное применение персоналом службы информационной безопасности (ИБ) с учетом особенностей функционирования внутренних процессов позволит раскрыть весь потенциал и получить наибольшую выгоду для организации.

Взаимодействие PAM с компонентами ИС

ИС служат для достижения целей организации. ИС состоит из комплекса технических средств, включая СрЗИ. Грамотное совместное применение PAM и других средств, функционирующих в составе ИС, позволяет повысить их общую эффективность. В ряде случаев для совместного применения PAM и другого технического средства необходимо обеспечить интеграцию между ними. Под интеграцией понимается обеспечение целенаправленного автоматизированного процесса обмена информацией между техническими средствами с использованием различных протоколов (как открытых, так и проприетарных) и методов (API, SDK, утилиты управления и др.). В данном разделе приведены перечни технических средств, которые могут применяться совместно либо интегрироваться с решениями PAM. Указанные перечни не являются исчерпывающими и могут быть дополнены.

Совместное применение со СрЗИ

Применение PAM позволяет дополнять возможности имеющихся СрЗИ или реализовывать дополнительные сценарии совместного применения. При этом сами компоненты и пользователи PAM также нуждаются в защите от угроз ИБ.|

СрЗИ

|

Эффект

|

Выгодоприобретатель (stakeholder)

|

|

Защита PAM и ИС

|

||

|

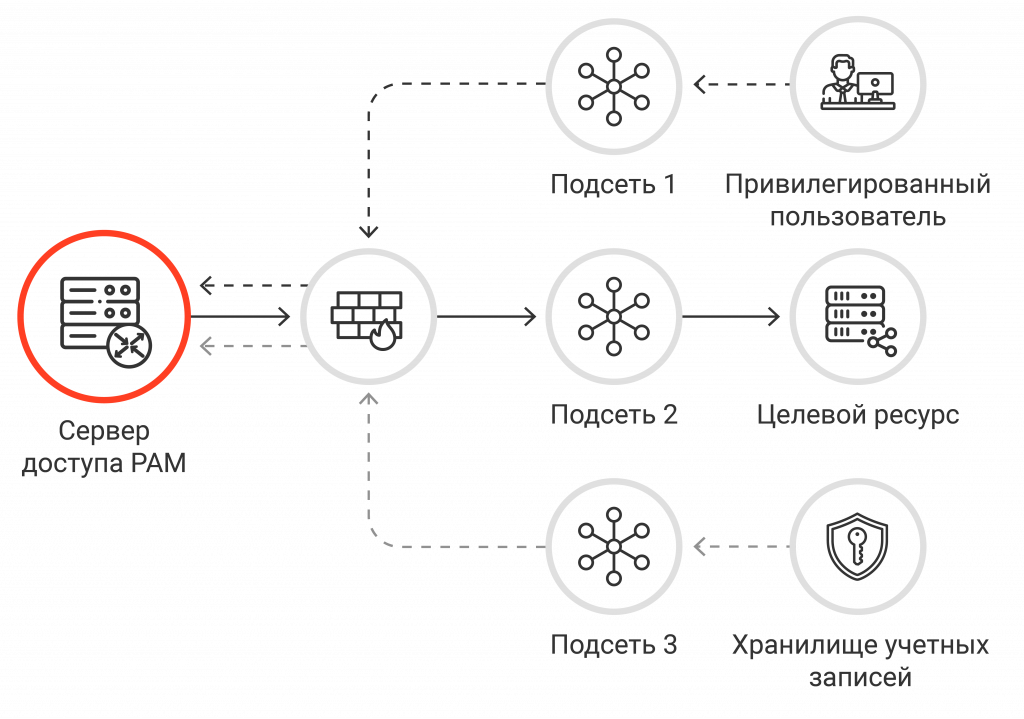

Enterprise Network Firewall (ENFW, NGFW, SWG, UTM), Корпоративные межсетевые экраны |

Исключение подключения ПП и ЦР в обход PAM Разрешение управляющего доступа к PAM только из разрешенных сегментов сети |

Администратор PAM |

| Ограничение доступа к управляющим (административным) протоколам | Администратор ENFW | |

|

Virtual Private Network Gateway (VPN-Gateway), Шлюз виртуальных частных сетей, Криптографический шлюз |

Исключение угрозы несанкционированного вмешательства в работу Администратора PAM и ПП при удаленной работе | Администратор PAM |

|

Endpoint Security Suite (ESS), Выявление вредоносного ПО Endpoint Detection & Response (EDR) Выявление и реагирование на кибератаки |

Защита среды функционирования PAM, рабочих мест Администраторов PAM и ПП | Администратор PAM |

|

Network Access Control (NAC), Контроль доступа к сети |

Предоставление ПД только с разрешенных устройств | Администратор PAM |

|

Повышение эффективности ИБ

|

||

|

Database Firewall (DBF), Межсетевой экран для баз данных |

Дополнительные методы фиксации действий с СУБД (видео, текстовая запись и т.п.) Контроль использования ЦУЗ для доступа к СУБД |

Администратор DBF |

|

Mobile Device Management (MDM, MAM), Управление мобильными устройствами |

Контролируемый ПД с мобильных устройств | Администратор MDM |

|

Anti-Fraud, Выявление мошенничества |

Фиксация действий и контроль использования ЦУЗ при работе с финансовым ПО | Администратор Anti-Fraud |

|

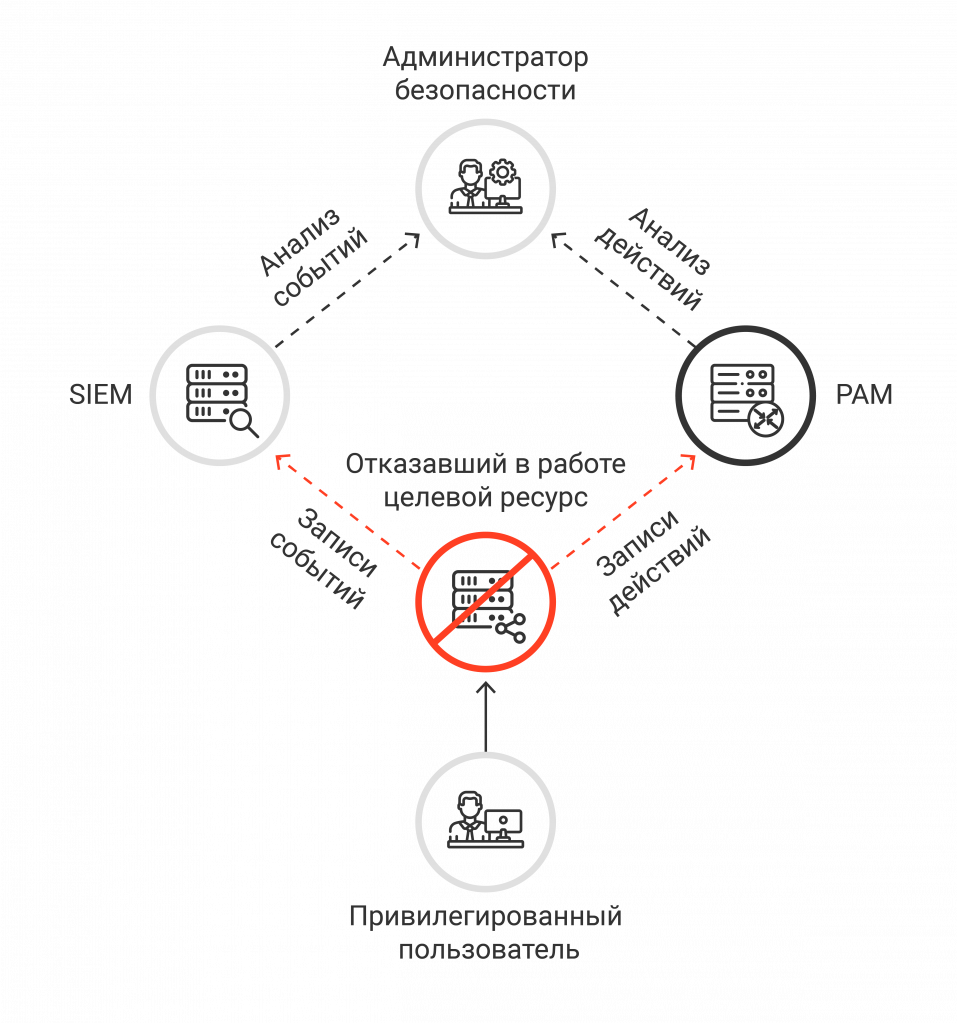

Security Information & Event Management (SIEM), Управление информацией и событиями безопасности |

Фиксация дополнительных сведений и минимизация времени расследования сбоя (как вид инцидента) | Администратор SIEM |

|

Employee Monitoring Tools (EM Tools), Мониторинг продуктивности и работы сотрудников |

Анализ рабочего процесса ПП | Администратор EM Tools |

Таблица 1. Совместное применение PAM с различными СрЗИ

Рисунок 1. Совместное применение ENFW и PAM

Рисунок 2. Расследование сбоя с применением SIEM и PAM

Интеграция со СрЗИ

Довольно распространенной является ситуация, при которой разработчики разных СрЗИ реализовывают схожие функциональные возможности для выполнения поставленных задач. Среди них – функции управления учетными записями. Однако возможен сценарий, при котором в одной ИС окажется два СрЗИ, неконкурентных друг другу. При этом у одного из СрЗИ данные функции развиты слабее. В такой ситуации имеет смысл реализовать сценарий с интеграцией разных средств. Интеграция необходима для достижения двух разных целей:- Повышение эффективности PAM или иного СрЗИ за счет функций, которые имеются в PAM или в другом средстве, но обладают более низким уровнем эффективности и возможности применения. Это ситуативная интеграция, актуальная до тех пор, пока возможности не станут сопоставимы.

- Повышение эффективности применения PAM или иного СрЗИ за счет функций, которые нецелесообразно реализовывать в другом продукте, – постоянная интеграция.

|

Решение

|

Возможные механизмы

|

Инициатор

(source –> destination) |

Эффект

|

Выгодоприобретатель (stakeholder)

|

|

Постоянная интеграция

|

||||

|

Data Leak Prevention (DLP), Предотвращение утечек информации. Data Access Governance (DAG), Управление доступом к данным |

Протоколы:

|

PAM -> DLP PAM -> DAG |

Категоризации передаваемой информации | Администратор PAM, DAG, DLP |

| Выявление и блокировка утечек информации | Администратор DLP | |||

Методы:

|

PAM <- DAG | Отслеживание доступа к критичным файлам и компонентам ЦР | Администратор PAM | |

|

Enterprise Backup Solution (EBS), Решения для резервного копирования файлов |

Методы:

|

PAM -> EBS | Восстановление критичных для ЦР файлов | Администратор PAM |

|

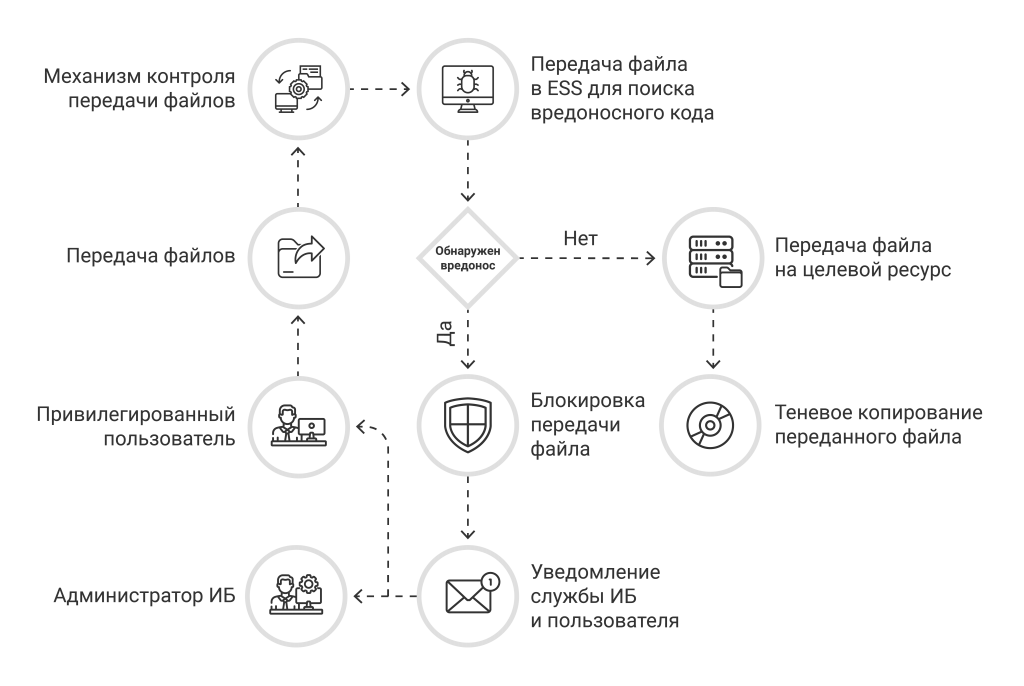

Endpoint Security Suite (ESS), Комплексная защита узлов SandBox, «Песочница» для запуска подозрительных файлов |

Протоколы:

|

PAM -> ESS PAM -> Sandbox |

Блокировка попадания на ЦР вредоносного ПО | Администратор PAM, ESS, Sandbox |

|

Intrusion Detection System (IDS), Выявление вторжений |

Методы:

|

PAM <- IDS | Блокировка скомпрометированных соединений | Администратор PAM, IPS, IDS |

|

Security Information & Event Management (SIEM), Управление информацией и событиями безопасности |

Протоколы:

|

PAM -> SIEM | Выявление инцидентов, связанных с действиями ПП | Администратор PAM, SIEM |

|

Security Orchestration, Automation and Response (SOAR), Средство оркестровки, автоматизации и реагирования |

Протоколы:

|

PAM <- SOAR | Изменение ПРД и автоматический разрыв привилегированных сессий, как реакция на инциденты | Администратор PAM, SOAR |

|

Identity & Access Governance (IAG, IdM, IAM), Управление учетными записями и правами доступа Domain Group Policy Management (GPM), Управление доменными групповыми политиками |

Методы:

|

PAM <- IAG PAM <- GPO |

Централизованное управление ПРД | Администратор PAM, IAG, GPO |

|

Multi-Factoring Authentication (MFA), Многофакторная (усиленная) аутентификация |

Протоколы:

|

PAM -> MFA | Централизованная усиленная аутентификация при ПД | Администратор PAM, MFA |

|

Ситуативная интеграция

|

||||

|

Employee Monitoring Tools (EM Tools), Мониторинг продуктивности и работы сотрудников |

Протоколы:

|

PAM -> EM Tools | Передача записей действий ПП для подсчета продуктивности и репутации | Администратор PAM, EM Tools |

Методы:

|

Подсчет продуктивности и репутации с помощью методов EM Tools | Администратор PAM | ||

|

User Behavioural Analytics (UBA), Анализ поведения пользователей |

Протоколы:

|

PAM -> UBA | Передача записей действий для выявления аномалий действий ПП | Администратор PAM, UBA |

Методы:

|

Выявления аномалий поведения ПП с помощью методов UBA | Администратор PAM | ||

|

Endpoint Security Suite (ESS), Комплексная защита узлов |

Методы:

|

PAM -> ESS | Блокировка запуска приложений, выполнения команд и операций | Администратор PAM |

|

Enterprise Password Manager (EPM), Корпоративное управление безопасностью паролей |

Методы:

|

PAM -> EPM | Хранение и защита ЦУЗ с помощью внешнего средства | Администратор PAM |

|

Enterprise Single Sign-On (ESSO), Технология единого входа |

Протоколы:

|

PAM -> ESSO | Поддержка подключения и управления ЦУЗ от специализированных ЦР | Администратор PAM |

Таблица 2. Интеграция PAM со средствами защиты информации

* Под инициатором взаимодействия (source) понимается средство:

- Использующее методы средства-приемника (destination) для:

- получения какого-либо результата (например, анализ перехваченного PAM файла на наличие вредоносного кода с помощью ESS);

- изменение поведения средства-приемника (например, разрыв сессии в PAM при выявлении инцидента в SOAR);

- реализации дополнительных возможностей для средства-инициатора (например, хранение ЦУЗ в внешнем хранилище EPM);

- Передающее данные средству-приемнику (destiantion) для повышения эффективности его работы (например, передача событий PAM в SIEM для выявления инцидентов ИБ).

Рисунок 3. Контроль передачи файлов с антивирусной проверкой через ESS

Примеры продуктов PAM, поддерживающих интеграцию с СрЗИ:

- Indeed Privileged Access Manager – поддерживает интеграцию с SIEM.

- АйТи Бастион СКДПУ – поддерживает интеграцию с DLP.

- НТБ SafeInspect – поддерживает интеграцию с IDS/IPS.

Интеграция с компонентами ИС

Можно выделить следующие виды интеграции:- Обязательная – без которой работа PAM в ИС будет сильно затруднена вплоть до невозможности нормального функционирования существующих ИТ-процессов;

- Рекомендательная – позволяет повысить эффективность и степень автоматизации работы PAM.

|

Решение

|

Возможные механизмы

|

Инициатор

(source –> destination) |

Эффект

|

Выгодоприобретатель (stakeholder)

|

|

Обязательная интеграция

|

||||

|

Directory Service (DS), Служба каталогов |

Протоколы:

|

PAM -> DS | Импорт ЦУЗ и сведений о ЦУЗ | Администратор PAM |

| Импорт перечня ЦР | ||||

| Осуществление операций с ЦУЗ через PAM | ||||

Протоколы:

|

PAM -> DS | Авторизация с использованием внешних (доменных) учетных записей | Администратор PAM, DS | |

|

DBO, Система управления базой данных |

Протоколы:

|

PAM -> DBO | Хранение данных PAM в СУБД | Администратор PAM |

|

E-mail, Электронная почта |

Протоколы:

|

PAM -> E-mail | Отправка уведомлений Администраторам PAM и ПП | Администратор PAM |

|

Time Server, Сервер времени |

Протоколы:

|

PAM -> Time Server | Синхронизация системного времени PAM | Администратор PAM |

|

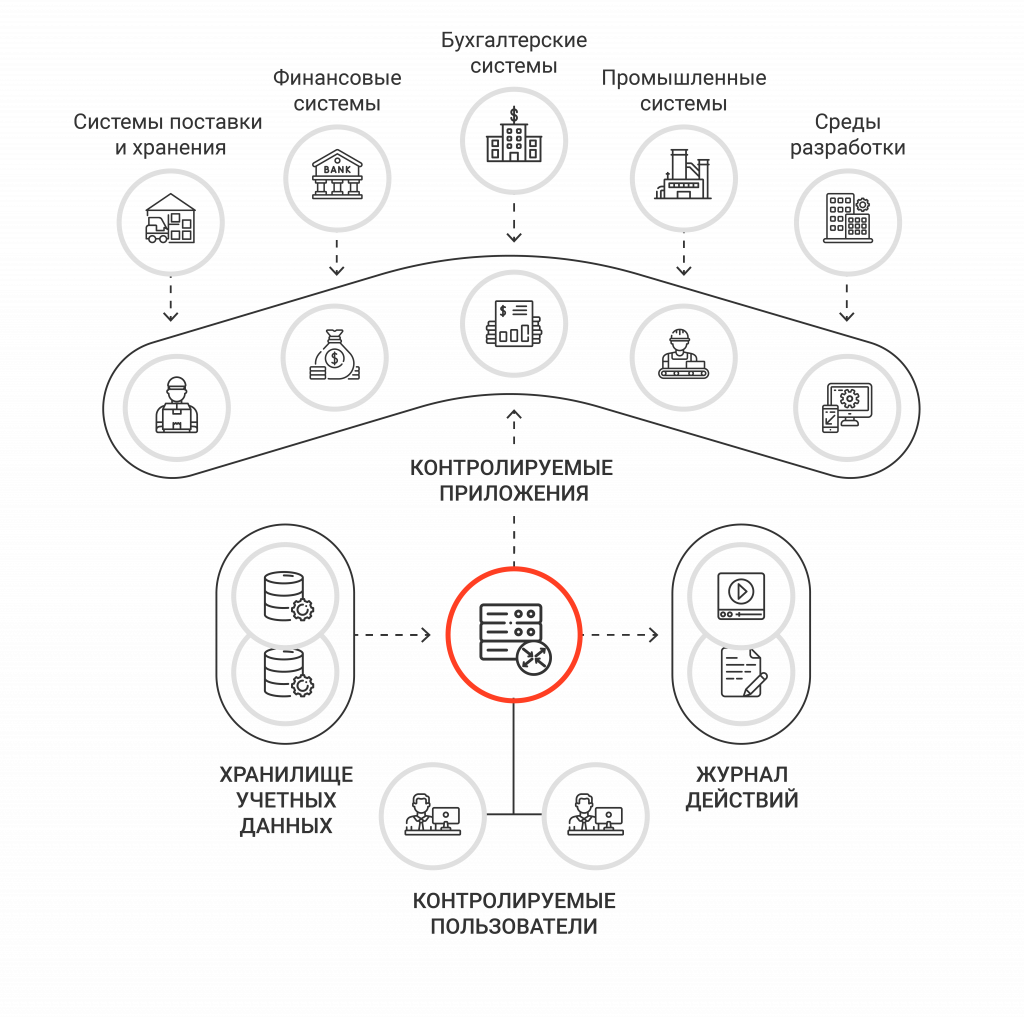

AppServer, Сервер приложений |

Протоколы:

|

PAM -> AppServer | Контроль ПД к ЦР, при отсутствии поддержки специализированных протоколов | Администратор PAM |

|

Дополнительная интеграция

|

||||

|

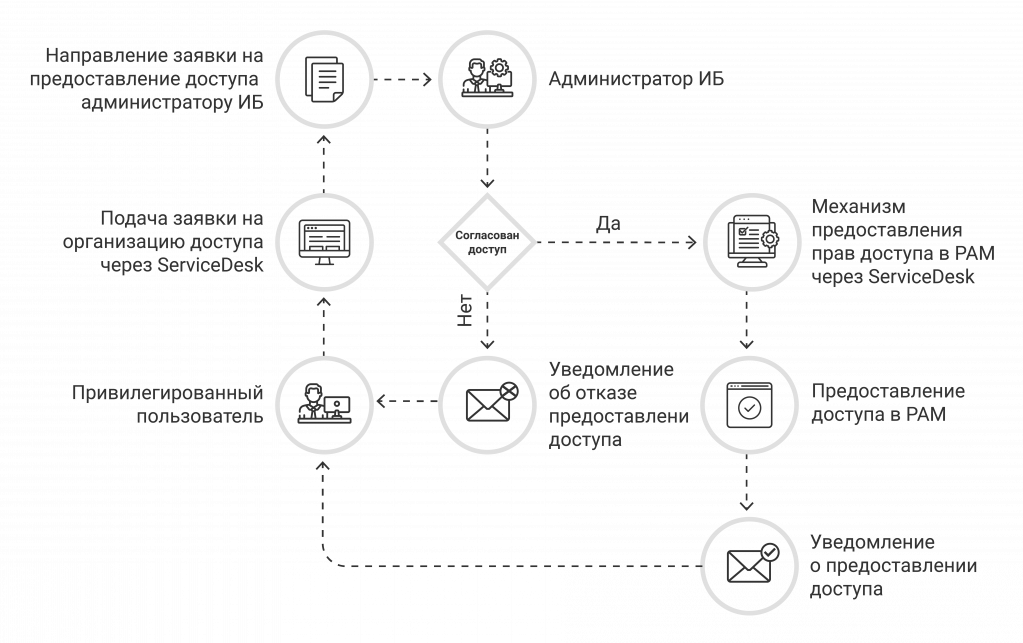

Service Desk, Служба обработки заявок |

Протоколы:

|

PAM <- Service Desk | Централизованная настройка ПРД по заявкам | Администратор PAM |

|

Messengers, Система обмена сообщениями |

Методы:

|

PAM -> Messenger | Отправка уведомлений администраторам PAM и ПП | Администратор PAM |

|

Network Attached Storage (NAS, SAN), Сетевые хранилища данных |

Протоколы:

|

PAM -> NAS | Хранение «тяжелых» данных | Администратор PAM |

Таблица 3. Поддержка интеграции PAM с ИТ-ресурсами

При интеграции PAM с Service Desk также рекомендуется обеспечить невозможность несанкционированного изменения поведения PAM.

Рисунок 4. Контроль ПД к опубликованному на AppServer ПО

Рисунок 5. Настройка ПРД по заявке через Service Desk

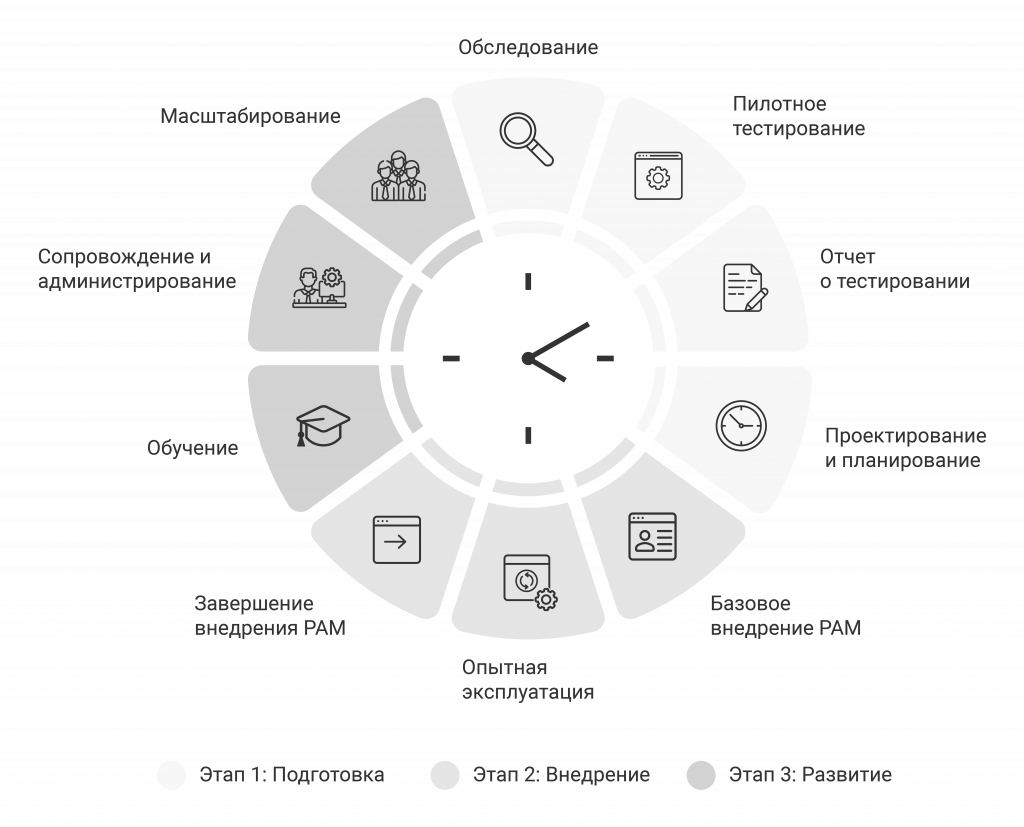

Построение организационного процесса

Решение класса PAM является «ядром» организационного процесса управления ПД и контроля действий ПП. Организационный процесс включает в себя:- технические средства (не только PAM);

- защищаемые ЦР и ЦУЗ;

- сопроводительную документацию;

- внешние и внутренние ПП.

Рисунок 6. Визуализация плана построения организационного процесса

На этапе обследования необходимо сформировать исчерпывающий перечень ПП и ЦР. Затем надо изучить, какие сторонние технические средства имеются в организации и какие меры защиты приняты. Сбор исходных данных может осуществляться организацией самостоятельно либо с привлечением представителей организаций-подрядчиков. Совместно с обследованием возможно организовать тестирование продуктов PAM от разных разработчиков. Далее можно приступить к проектированию и внедрению системы управления ПД и контроля действий ПП. При проектировании имеет смысл учесть возможные планы по масштабированию системы PAM с горизонтом планирования на 2-3 года вперед. Для корректного функционирования организационный процесс требует наличия сопроводительной документации. Эта документация также необходима для качественного выполнения операций исполнителями. После внедрения PAM можно приступить к постепенному переводу ПП на работу через PAM. При этом рекомендуется начинать с наиболее приоритетных категорий сотрудников. В процессе перевода сотрудников на работу через PAM следует провести обучение и предоставить им для изучения весь необходимый материал и инструкции. Для обучения желательно привлечь представителей разработчика PAM или специализированного учебного центра.

Рекомендации к проведению обследования

Основной целью этапа обследования является сбор сведений об ИС в объеме, достаточном для внедрения PAM. В первую очередь речь идет о формировании исчерпывающих перечней:- категорий ПП и сведений о них;

- категорий ЦР и сведений о них, включая используемые для подключения ЦУЗ.

- управление доступом;

- обеспечение сетевой безопасности;

- контроль и оценка работы персонала;

- выявление и реагирование на инциденты ИБ;

- выполнение требований нормативно-правовых актов и стандартов в сфере ИБ.

- сформировать требования к управлению ПД и контролю действий ПП;

- описать сценарии применения конкретного PAM;

- понять особенности функционирования и обслуживания конкретного PAM.

- перечень контролируемых сущностей (ПП, ЦР и ЦУЗ);

- описание существующих организационных процессов;

- цель и задачи внедрения PAM, ожидаемый эффект (выгоды от внедрения);

- сокращенный проект внедрения PAM.

Подход к сбору и систематизации сведений

Для сбора данных рекомендуется использовать опросный лист. Он заполняется самостоятельно или с привлечением представителей внешних подрядчиков. К самостоятельному заполнению рекомендуется прибегать только в случае наличия компетентных специалистов, уже знакомых с решениями класса PAM. Ниже приведены примеры состава и заполнения основных разделов опросного листа.|

№

|

Наименование

|

Параметры доступа

|

Роль

|

ПО, ОС

|

Способы взаимодействия

|

Учетные записи

|

Доп. сведения

|

| 1. | organization.ru | 192.168.15.7 | Контроллер домена №1, DNS-сервер | Windows Server 2016 |

LDAP (389) Kerberos – Change Password (464) (…) |

PAMService@or- ganization.ru |

Домен для корпоративных ресурсов |

| 2. | Post.organization.ru | Post.organization.ru | Почтовый сервер | MS Exchange | SMTP (25) | PAMReport |

Таблица 4. Пример заполнения сведений о компонентах ИС

|

№

|

Категории целевых ресурсов

|

Перечень ресурсов

|

Параметры доступа

|

Домен

|

ОС, ПО

|

Способы подключения

|

Целевая учетная запись

|

Доп. сведения

|

| 1. | Платформа виртуализации | Хост ESXi 6.0 | 192.168.101.10 | Нет | VMware ESXi 6.0 | SSH | Локальная учетная запись – admin1 | Необходимо управление паролями |

| VCenter Server 6.0 | 192.168.110.20 | 1 | ПО на Windows Server 2016 | HTTPS | Доменная учетная запись | Необходима публикация приложения | ||

| 2. | Сервера 1С | Сервер 1С | 10.0.31.4 | 1 | ПО на Windows Server 2016 | RDP | Доменная учетная запись | |

| СУБД 1С | 10.0.31.3 | 1 | RDP, TDS/SQL | Доменная учетная запись | Возможна публикация приложения | |||

| 3. | Виртуальные машины на базе Linux/Unix | Сервер №1 | 192.168.87.4 | Нет | Red Hat Enterprise Linux 7 (RHEL 7.3) | SSH | Локальная учетная запись – service1 | Необходимо управление паролями |

| Сервер №2 | 192.168.1.97 | Нет | CentOS 7.5-1804 | SSH #1 (22), SSH #2 (666) | Локальная учетная запись – admin3 | |||

| 4. | Сервисы Active Directory 2016 | Контроллер домена | 10.66.81.4 | 1 | Оснастка для работы с DNS | - | Доменная учетная запись | Необходима публикация приложения |

Таблица 5. Пример заполнения сведений о категориях ЦР

|

№

|

Категории привилегированных пользователей

|

Перечень пользователей

|

Доступные ресурсы

|

Полномочия

|

Рабочее время

|

Доп. сведения

|

| 1. | Внутренние администраторы | Сотрудник 1 | 1 – 4 | Управление внутренними ЦР |

Пн-Пт 9:00 – 18:00 |

Высокая частота подключений |

| Сотрудник 2 | ||||||

| 2. | Аутсорсеры 1С | Сотрудник аутсорсера 1 | 2 | Администрирование серверов с 1С; Администрирование СУБД, на которой размещена 1С, без доступа к серверу СУБД | - |

Низкая частота подключений; Доступ по согласованию по заявке |

| Сотрудник аутсорсера 2 | ||||||

| 3. | Подрядчик X – Работа с серверами Linux/Unix | Сотрудник подрядчика X №1 | 3 | Проведение работ в рамках контракта |

Пн-Пт 18:00 – 20:00 |

Разовые работы в рамках контракта Высокая частота подключений |

| 4. | Аутсорсер 1С и Подрядчик X – Работа с сервисами AD | Сотрудник аутсорсера №1 | 4 | Проведение работ в рамках контракта | - |

Разовые работы в рамках контракта Низкая частота подключений Доступ по согласованию |

| Сотрудник подрядчика ААА 3 |

Таблица 6. Пример заполнения сведений о категориях привилегированных пользователей

Приведенных таблиц достаточно для сбора первоначальной информации о масштабах проекта. Их состав универсален для любого PAM. Однако в таблицах отсутствует специфическая информация вроде требований по контролю действий ПП при работе на ЦР или допустимых форматов записи действий. Структура дополнительных таблиц зависит от особенностей функционирования конкретного PAM. При заполнении опросных листов важно придерживаться принципа разумной достаточности. Высокая детализация сведений может быть избыточна, и такие сведения имеет смысл вносить уже в итоговую документацию по результатам внедрения.

Рекомендации к тестированию

Основные задачи пилотного тестирования конкретного продукта PAM:- развернуть демонстрационные компоненты PAM на площадках (в филиалах) организации-заказчика;

- настроить функции компонентов PAM;

- интегрировать компоненты PAM с компонентами ИС, включая СрЗИ;

- сформировать правила реагирования на события, генерируемые PAM;

- продемонстрировать представителям организации реализованные технические решения;

- получить обратную связь от представителей организации.

- процесс внедрения PAM, включая сложности и дополнительные настройки;

- интеграция PAM с компонентами ИС и СрЗИ;

- настройка оборудования и сетевого окружения;

- способы внесения (импорта) в PAM сведений о ПП, ЦР и ЦУЗ;

- функции управления ПД;

- функции управления ЦУЗ и паролями;

- функции фиксации действий ПП;

- функции анализа действий ПП;

- функции контроля действий ПП.

- системные администраторы;

- аудиторы;

- разработчики и программисты;

- операторы финансовых сервисов;

- подрядчики.

Документальное сопровождение тестирования

Для планирования тестирования необходимо разработать техническое задание, которое должно содержать следующие сведения:- цель и задачи пилотного тестирования;

- перечень участников со стороны организации и компаний-подрядчиков;

- исходные данные;

- схемы организации процесса работы ПП с ЦР (текущие и планируемые, через PAM);

- функциональные требования;

- план-график тестирования;

- программа и методика испытаний (ПМИ).

|

Наименование раздела

|

Приоритет

|

Комментарии

|

|

|

Техническое задание

|

Отчет

|

||

| Лист согласования / утверждения | Высокий | - | |

|

Общие сведения

|

|||

| Перечень участников | Средний | Перечисление организаций-участников, ответственных сотрудников и их контактные данные | |

| Цель и задачи | Высокий | Выполнение всех задач является признаком завершения тестирования | |

| Исходные данные | Исходные данные о рамках и масштабах пилотного тестирования. Только количественные сведения. | ||

|

Реестр требований

|

|||

| Категории ПП | Высокий | - | |

| Категории ЦР | - | ||

| Функциональные требования | Перечень функциональных возможностей, подлежащих проверке | ||

| Требования к инфраструктуре | Требования к сетевому окружению PAM в ИТ-инфраструктуре, наличие определенных компонентов | ||

|

Порядок проведения испытаний

|

|||

| Программа и методика испытаний (ПМИ) | Высокий | Перечень проверок функциональных требований | Разделы отсутствуют |

| План-график проведения пилотного тестирования | Средний | - | |

|

Протокол испытаний

|

|||

| Функциональные проверки | Высокий | Разделы отсутствуют | Результаты проверок функциональных требований |

| Реализация функций в графическом интерфейсе | Низкий | Изображения элементов управления, реализующих конкретную функцию | ||

| Ошибки, замечания и пожелания | Средний | - | ||

|

Архитектура решения

|

|||

| Схемы процесса доступа ПП к ЦР | Средний | Схематичное отображение организационного процесса подключения ПП к ЦР с использованием и без использования PAM. | |

| Планируемая / Реализованная схема процесса доступа ПП к ЦР посредством PAM | |||

| Сетевая схема тестового внедрения PAM в ИС | - | ||

| Настройки оборудования и сетевого окружения | - | ||

|

Сведения о PAM

|

|||

| Особенности управления правами доступа ПП к ЦР | Низкий | Разделы отсутствуют | Сводное описание особенностей функционирования конкретного PAM |

| Особенности управления ЦУЗ | |||

| Особенности фиксации действий ПП | |||

| Особенности анализа действий ПП | |||

| Особенности контроля действий ПП | |||

| Автоматизация | Описание механизмов автоматизации работы PAM. К примеру, автоматический поиск ЦУЗ и их импорт в хранилище | ||

| Дополнительные разделы | Любые дополнительные разделы для фиксации важных сведений о конкретном PAM, но не включенные в иные разделы | ||

|

Сценарии применения PAM

|

|||

| Сценарий 1 | Средний | Разделы отсутствуют | Описание актуальных для организации сценариев применения конкретного PAM |

| Сценарий 2 | |||

| ... | |||

| Сценарий N | |||

|

Приложения

|

|||

| Рекомендации по внедрению PAM | Высокий | Разделы отсутствуют | Предварительная оценка количественных и качественных параметров, необходимых для формирования последующей финансовой оценки проекта по внедрению PAM |

| Отчеты о работе PAM | Выгрузка встроенных отчетов со статистикой работы PAM | ||

| Комментарии представителей организации | Средний | - | |

| Оценка выполнения требований нормативно-правовых актов и стандартов | - | ||

| Выгоды от внедрения PAM | Количественная и (или) качественная оценка | ||

Таблица 7. Рекомендации по составу Отчёта о тестировании

При формировании требований к составу Отчёта о пилотном тестировании рекомендуется стремится к такому содержимому, с помощью которого можно:

- воспроизвести полную картину проведенного тестирования;

- понять особенности внедрения и применения конкретного PAM в организации.

Рекомендации к развертыванию

Процесс технического развертывания, а также интеграции с компонентами ИС индивидуальны для каждого продукта PAM. Даже решения, поддерживающие работу в одном режиме функционирования («Бастион», «Маршрутизатор» или «Агент»), отличаются в вопросах инсталляции и настройки. Следующие задачи тестирования - фиксация и оценка индивидуальных особенностей настройки PAM. Очень важным параметром является удобство работы PAM. Чем удобнее PAM для решения типовых задач, тем меньше потребуется трудовых ресурсов. При этом прямой корреляции между функциональными особенностями и удобством функционирования не отмечено.

Порядок постановки под контроль категорий ПП

Основной рекомендацией при развертывании PAM является этапность задачи постановки ПП под контроль с сопутствующим обучением. Такой подход позволит оперативно корректировать настройки инсталляции PAM и постепенно дорабатывать сопроводительную документацию для достижения максимальной эффективности работы. Кроме того, поэтапная постановка под контроль разных категорий ПП позволит задействовать на ранних этапах минимум лицензий и, следовательно, сократить затраты на внедрение и на приобретение вычислительных мощностей. Для формирования порядка постановки под контроль ПП рекомендуется опираться на следующие показатели:- критичность работы конкретной категории ПП – чем более критичные и широкие полномочия у категории пользователей – тем раньше их необходимо перевести на работу через PAM;

- средний уровень квалификации категории ПП – чем выше средний уровень квалификации сотрудников, относящихся к конкретной категории ПП – тем меньше затрат трудовых ресурсов понадобится для их обучения основам работы через PAM;

- требуемые методы фиксации, контроля и анализа действий ПП – включение каждой функциональной возможности задействует вычислительные ресурсы, соответственно, на первоначальных этапах необходимо стремиться включать только минимально необходимый набор функций.

|

Категория пользователей

|

Порядок

|

Функции фиксации

|

Функции анализа

|

Функции контроля

|

| Внешние разработчики | 1 |

Видеозапись действий в среде разработки Фиксация запускаемого ПО, выполняемых команд и операций Фиксация переданных файлов |

Только анализ работы со сторонним ПО (кроме среды разработки) Анализ продуктивности и репутации на основе времени работы с конкретным ПО |

Контроль работы со сторонним ПО и выполнение команд (кроме среды разработки) Блокировка прямой работы с файлами Контроль предоставления ЦУЗ для работы среды разработки Согласование и заявки на подключения |

| ИТ-Подрядчики | 2 |

Видео-, текстовая запись действий Фиксация запускаемого ПО, выполняемых команд и операций Фиксация переданных файлов |

Анализ работы, с подсчетом продуктивности и репутации |

Контроль работы со всем ПО и контроль выполнения команд Контроль работы с файлами Согласование и заявки на подключения |

| Внутренние разработчики | 3 |

Видеозапись действий в среде разработки Фиксация запускаемого ПО, выполняемых команд и операций Фиксация переданных файлов |

Только анализ работы со сторонним ПО (кроме среды разработки) Без подсчета продуктивности и репутации |

Контроль работы со сторонним ПО и выполнение команд (кроме среды разработки) Контроль работы с файлами Контроль предоставления ЦУЗ для работы среды разработки |

| Системные администраторы | 4 |

Видео-, текстовая запись действий Фиксация запускаемого ПО, выполняемых команд и операций Фиксация переданных файлов |

Без подсчета продуктивности и репутации |

Контроль работы со всем ПО и контроль выполнения команд Контроль работы с файлами |

| Операторы финансовых сервисов | 5 |

Видео-, текстовая запись действий Фиксация выполняемых команд и операций |

Анализ работы, с подсчетом продуктивности и репутации Выявление аномалий |

Контроль работы с финансовым и бухгалтерским ПО Блокировка работы в случае выявления критичных аномалий |

Таблица 8. Пример порядка постановки под контроль категорий ПП

Рекомендации к разработке документации

Сопроводительная документация необходима для корректного функционирования организационного процесса управления ПД и контроля действий ПП. Всю документацию можно разделить на три категории:- Организационная документация предоставляется для ознакомления широкому кругу сотрудников, включая представителей руководства. Документы этой категории занимаются «легализацией» PAM в организации и позволяют ответить на вопрос «Для чего это используется?».

- Эксплуатационная документация предоставляется для ознакомления Администраторам PAM и ПП и отвечает за корректное использование PAM. Документы этой категории позволяют избежать непродуктивных затрат времени и вычислительных ресурсов при работе с PAM и отвечают на вопрос «Как этим пользоваться?».

- Техническая документация предоставляется для ознакомления Администраторам PAM и описывает имеющуюся инсталляцию PAM. Документы этой категории не только описывают технические параметры инсталляции PAM, но и позволяют оперативно восстановить настройки PAM в случае серьезного сбоя. В целом эти документы отвечают на вопрос «Как это настроено?».

|

Наименование

|

Содержание

|

Назначение

|

|

Организационная документация

|

||

| Приказ о вводе в действие системы контроля действий привилегированных пользователей | - | Запуск организационного процесса в работу |

| Положение о контроле действий привилегированных пользователей |

Основополагающий документ. Вводит определения ПП, ЦР и ЦУЗ. Устанавливает основные требования и принципы контроля действий ПП, назначает ответственных лиц |

Описание основных принципов работы организационного процесса |

| Регламент о контроле действий привилегированных пользователей |

Описывает порядок предоставления и управления ПД. Вводит категории ПП, ЦР и ЦУЗ. Содержит описание организационного процесса, типовые формы заявок, актов, уведомлений и т.п. |

Реализация порядка работы организационного процесса |

| Типовое соглашение об осуществлении контроля | Описывает порядок осуществления ПД внешних ПП, перечень действий, подлежащих фиксации, и меры активного воздействия на подключение | Обеспечение контроля внешних ПП |

| Порядок и программа обучения сотрудников |

Описывает порядок действий разных категорий Администраторов PAM и ПП. Содержит план проведения обучения и проведения проверок (экзаменов). Содержит практические занятия |

Донесение до сотрудников правил работы с PAM |

|

Эксплуатационная документация

|

||

| Руководство системного администратора |

Содержит:

|

Предоставление исчерпывающей информации о работе с PAM для разных категорий сотрудников |

| Руководство администратора |

Содержит:

|

|

| Руководство пользователя |

Содержит:

|

|

| Распределение нагрузки | План и расписание подключений ПП к ЦР в разрезе по календарным дням и времени суток | Контроль и планирование использования вычислительных мощностей |

| Порядок и методика оценки работоспособности | Содержит порядок оценки работоспособности PAM и компонентов ИС, подходы к проведению нагрузочных испытаний | Контроль корректной работы компонентов PAM |

| Порядок и методика периодической оценки эффективности | Содержит порядок оценки эффективности функционирования PAM (оценка выполнения поставленных перед PAM задач) | Контроль эффективности применения PAM |

|

Техническая документация

|

||

| Матрица доступа | Содержит описание полномочий всех ПП в отношении ЦР, полномочий всех Администраторов в отношении функций PAM | Предоставление сводной информации о полномочиях сотрудников при эксплуатации PAM и при доступе к ЦР |

| Схемы внедрения и интеграции |

Содержит:

|

Визуализация инсталляции компонентов PAM с необходимой детализацией |

| Описание конфигураций | Содержит описание дополнительных настроек PAM, среды функционирования (включая меры защиты), сетевых настроек оборудования и т.п. | Предоставление информации о технических параметрах функционирования PAM и сетевого окружения PAM |

Таблица 9. Перечень сопроводительной документации для организационного процесса управления ПД и контроля действий ПП

* Отчетные документы по итогам обследования и пилотного тестирования относятся одновременно к эксплуатационной и технической документации.

Заключение

Поддержка интеграции с широким перечнем технических средств является серьезным конкурентным преимуществом отдельно взятого решения PAM. В первую очередь за счет того, что подобная интеграция позволяет существенно расширить функциональные возможности PAM и (или) интегрируемого технического средства. Необходимо помнить, что PAM, как и любое другое техническое средство, нуждается в корректном применении для получения максимальной эффективности. Для грамотной эксплуатации PAM необходимо грамотное построение организационного процесса управления ПД и контроля действий ПП. Вопреки распространенному мнению о первоочередности технических работ, при построении организационного процесса ключевыми этапами являются подготовка и разработка документации. В процессе обследования и тестирования на этапе подготовки закладывается фундамент, на основе которого будет строиться организационный процесс. Соответственно, ошибки, допущенные на данном этапе, могут привести к ощутимым затратам ресурсов в будущем, в процессе эксплуатации. Разработка грамотного пакета документов, с одной стороны, позволяет уменьшить объем трудозатрат, необходимых для эксплуатации и настройки средства, а с другой – позволяет извлечь максимальную эффективность при применении PAM. После корректного внедрения средства контроля действий ПП и формирования сопутствующего организационного процесса можно извлечь максимальную выгоду от приобретения PAM. Автор:Ярослав Голеусов, руководитель технического консалтинга компании «Индид».

Интернет-портал «Безопасность пользователей в сети Интернет»

admin@safe-surf.ru

https://safe-surf.ru