Практический опыт построения корпоративного SOC

Место SOC в стратегии ИБ организации

Эксперты по всему миру отмечают, что только постоянное и тщательное наблюдение за ИТ-активами позволяет значительно снизить вероятность реализации киберугроз, вовремя заметить факт взлома и принять соответствующие меры по минимизации ущерба. Наиболее эффективным образом этого можно добиться, внедрив практики и процедуры Security Operation Center (SOC). Разрабатывая план развития системы информационной безопасности (ИБ), организациям необходимо учесть множество факторов, которые будут оказывать существенное влияние на эффективность будущего SOC. К таким факторам относятся:

- экспертиза и квалификация группы реагирования;

- технологии обнаружения компьютерных атак и методы обработки больших потоков информации;

- практики и процессы реагирования.

Выбор технологий для строящегося SOC и типичные ошибки

Для эффективной работы SOC выбор технологий играет немаловажную роль. При планировании необходимо спрогнозировать результаты создания SOC на несколько лет вперед и определить цели, которые будут достигнуты после этого. Начинать следует с разработки концепции создания SOC, в которой будут отражены цели и задачи будущего центра реагирования, а также этапы развития и достижения необходимого уровня. Также необходимо включить в концепцию функции, которые будут реализовываться на технологическом уровне:- Инвентаризация ИТ-активов и поддержание информации в актуальном состоянии.

- Анализ уязвимостей и контроль их устранения.

- Обработка событий безопасности и их корреляция.

- Анализ сетевого трафика и файлов на вредоносную активность.

- Поведенческий анализ файлов.

- Анализ действий пользователей.

- Резервирование данных для их восстановления в случае повреждения или шифрования.

- Обработка информации об инцидентах, в том числе обогащение их сведениями об актуальных угрозах.

- Проверка устойчивости ресурсов информационных систем к внешним воздействиям (тесты на проникновение).

- Проведение тренировок по реагированию на инциденты (киберполигоны).

- Обеспечение бесперебойной работы ИТ-инфраструктуры.

- настроить парольные политики;

- включить двухфакторную аутентификацию;

- минимизировать привилегии и доступы;

- настроить контроль конфигураций;

- организовать резервное копирование;

- сегментировать сеть при помощи межсетевых экранов.

- Недостаточный уровень зрелости системы ИБ. Любые меры защиты должны быть адекватны защищаемой информации. Одной из самых распространенных проблем является проблема зрелости системы информационной безопасности в организации. При наличии только базовых средств защиты (например, межсетевого экрана и средств антивирусной защиты) построение SOC вероятно является преждевременным этапом.

- Небольшая команда. SOC состоит не только из технических средств, но требует также наличия команды для выполнения аналитических функций и работы первой линии. И размер команды SOC играет в данном случае не последнюю роль.

- Неверное толкование SOC. Довольно часто SOC отождествляются с системами класса SIEM. Подобного рода системы позволяют лишь выявлять инциденты и предоставлять базовую информацию для их расследования. Функции SOC – шире.

- Неправильное планирование этапов. Создание комплексной системы предполагает поэтапный ввод средств защиты в эксплуатацию, с учетом распределенности инфраструктуры.

- Неправильное ресурсное планирование. При формировании команды довольно часто встречаются две ошибки – наём высокооплачиваемых специалистов до формирования экспертных задач, а также наём и взращивание с «нуля» специалистов без должной мотивационной составляющей (как следствие, они обычно переходят на повышенный оклад к другому работодателю).

- Бездумное применение мировых практик приводит к низкой эффективности SOC за счет отсутствия адаптивных процессов.

Подготовка персонала

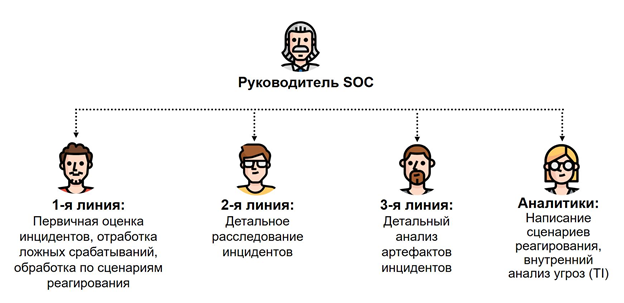

Перед началом построения SOC необходимо определиться с руководителем, который возьмет на себя организацию и ответственность за процессы управления инцидентами ИБ. Организационная структура SOC, как правило, состоит из разных уровней (линий):- Руководитель SOC. Главное ответственное лицо за работу центра. Управляет реестром инцидентов и отчетов по ним. Контролирует написание регламентов и инструкций в рамках процесса. Распределяет нагрузку на специалистов и контролирует выполнение SLA при его наличии.

- Первая линия. Сотрудники, непосредственно занимающиеся мониторингом, обработкой ложных срабатываний, первичным анализом в рамках типовых сценариев реагирования (playbook). Такие сценарии помогают специалистам SOC быстро принимать решения по типовым ситуациям. Сотрудники первой линии эскалируют инцидент на вторую линии при необходимости.

- Вторая линия. Сотрудники принимают оповещения об инцидентах от первой линии и занимаеюся детальным расследованием инцидентов.

- Третья линия. Сотрудики занимаются глубоким анализом инцидентов, разбором деталей и артефактов. Могут использовать сложную аналитику, включая reverse engineering приложений.

- Аналитики. Занимаются корректировкой действующий правил корреляции, написанием и актуализацией сценариев реагирования.

Для специалистов SOC требуется разный уровень квалификации. Экспертиза для третьей линии требуется высокая, а при этом инциденты такого уровня могут происходить довольно редко. Поэтому целесообразно для расследований, требующих глубокого анализа, приглашать сторонние организации, специализирующиеся на оказании услуг в расследовании. Для оформления результатов расследования и при необходимости подачи их в правоохранительные органы потребуется подключать специалистов с соотвествующим опытом и квалификацией (юристы). Злоумышленники, обладающие высокой квалификацией в области хакинга, постоянно совершенствуют методы и тактики для проникновения в целевые ИТ-инфраструктуры, поэтому команда реагирования должна быть готова к новым вызовам. Для этого необходимо постоянно развивать навыки, изучать тенденции в области компьютерных атак, проходить обучение с практическим уклоном, устраивать тренировки для накопления опыта и отработки практик оперативного реагирования на разного рода воздействия извне. Количество специалистов на первой и второй линиях реагирования зависит от объемов инфраструктуры, числа выявляемых инцидентов, задач, возлагаемых на специалистов и их квалификации. Кроме того, важно учитывать режим работы центра и применяемые средства автоматизированной обработки. Например, для мониторинга инфраструктуры 1000 узлов в режиме 24/7 потребуется сформировать три дежурные смены по два специалиста широкого профиля. В таком формате работы центра специалисты должны обладать широким набором навыков, разбираться в сетевых технологиях, уметь работать с разными классами решений и автоматизировать рутинные задачи.

Этапы создания SOC и выбор технологий

Подготовительный этап

Задачами на данном этапе являются:- инвентаризация внешних компонентов информационных систем;

- анализ типовых уязвимостей внешних компонентов информационных систем.

Этап 1

После инвентаризации и выявления слепых зон на периметре предлагается реализовать меры по усилению защиты периметра, а именно:- выявление атак на периметре;

- выявление вредоносного ПО на периметре;

- обнаружение атак на публичные сервисы.

Этап 2

После инвентаризации и усиления защиты периметра выполняют следующие задачи:- инвентаризация и выявление уязвимостей внутренних информационных систем;

- выявление вредоносного ПО внутри инфраструктуры;

- выявление следов компрометации во внутренней инфраструктуре;

- анализ событий безопасности и выявление инцидентов.

- создание и автоматическое обновление полной картины ИТ-инфраструктуры и бизнес-активов организации;

- автоматический анализ событий и выявление инцидентов в ИТ-инфраструктуре.

- Средства анализа сетевого трафика.

- Средства анализа защищенности.

- Средства выявления вредоносного ПО.

- Средства сбора событий безопасности и выявления инцидентов класса SIEM. Данное средство помогает решить следующие задачи:

- проследить за событиями со всех возможных источников событий за счет нормализации;

- сопоставить события безопасности в определенную последовательность (корреляция);

- сохранить события безопасности для расследований и ретроспективного анализа.

- Средства поведенческого анализа пользователей (User and Entity Behavior Analytics) для анализа отклонений от среднестатистических данных полученных за долгое время.

- Чтобы детектировать события на конечных узлах пользователей и серверах в ИТ инфраструктуре может быть использовано средство класса EDR (Endpoint Detection and Response), которое может детальнее анализировать происходящее на уровне операционной системы. EDR может выступать источником событий для SIEM системы.

Этап 3

Следующим этапом решаются задачи:- формализация процессов обнаружения, предупреждения и ликвидации последствий компьютерных атак, направленных на контролируемые информационные ресурсы;

- проведение мероприятий по оценке степени защищенности контролируемых информационных ресурсов;

- проведение мероприятий по установлению причин компьютерных инцидентов, вызванных компьютерными атаками на контролируемые информационные ресурсы;

- организация процессов реагирования, ликвидации последствий и устранения причин компьютерных инцидентов;

- взаимодействие с вышестоящим регулятором или отраслевым CERT (Computer Emergency Response Team) при необходимости обмена информацией об атаках (с возможностью обратиться за помощью).

Этап 4

В рамках данного этапа решаются следующие задачи:.- анализ исходного кода (при условии наличия критичных веб-приложений, как внутренних, так и внешних) для построения цикла безопасной разработки;

- ретроспективный анализ сетевого трафика, событий, и передаваемых по сети файлов;

- динамический анализ файлов в инфраструктуре и на периметре на наличие ВПО;

- оценка соответствия требованиям корпоративных, отраслевых или международных стандартов;

- расследование инцидентов;

- создание процесса Threat hunting.

- снижены риски взлома веб-приложений и инфраструктуры в целом;

- выстроен процессный подход к расследованию и выявлению атак;

- инфраструктура соответствует внешним и внутренним стандартам ИБ.

- Средства поведенческого анализа файлов («Песочницы»).

- Средства оценки соответствия.

- Средства учета и обработки угроз (Threat Intelligence).

- Средства анализа сетевого трафика в ретроспективных режимах.

- Средства анализа исходного кода.

- Средства обработки Больших данных (big data), включая машинное обучение.

Этап 5

Следующий этап предусматривает обучение специалистов SOC с низкой квалификацией (при расширении штата часто на первую линию набирают специалистов, которые только закончили институт) по следующим направлениям:- обучение реагированию на инциденты;

- обучение расследованию инцидентов.

- повышение уровня экспертизы сотрудников первой линии в выполнении задач по непрерывному мониторингу;

- повышение уровня экспертизы сотрудников центра в расследовании и реагировании на инциденты.

Трансформация процессов обеспечения ИБ в связи с запуском SOC

Перед запуском SOC существующие в организации процессы обеспечения ИБ необходимо адаптировать. SOC – это прежде всего автоматизация обработки большого потока информации, выявление реальных инцидентов и оперативное реагирование на них. В классическом понимании к базовым процессам ИБ относятся:- управление ИТ-активами;

- управление уязвимостями;

- управление доступом;

- криптографическая защита;

- управление инцидентами;

- защита от вредоносного ПО;

- повышение осведомленности.

Рекомендации по оценке эффективности будущего SOC

Для оценки эффективности работы SOC могут применяться различные метрики, например:- время обнаружения инцидента;

- количество инцидентов в работе у конкретного специалиста;

- время закрытия (локализации) инцидента;

- отношение закрытых и открытых инцидентов.

Автор:

Сергей Куц, руководитель направления по комплексным системам кибербезопасности Positive Technologies.

Интернет-портал «Безопасность пользователей в сети Интернет»

admin@safe-surf.ru

https://safe-surf.ru