Методики управления рисками информационной безопасности и их оценки (часть 1)

Риски информационной безопасности в современном обществе

За последнее время число атак на организации удвоилось. Атаки, ведущие к экстраординарному ущербу, становятся обычным явлением. Финансовый ущерб от атак возрастает и одни из самых больших потерь связаны с атаками вирусов-вымогателей. Ярким примером этого являются атаки вирусов-вымогателей WannaCry и NotPetya, затронувшие более 300 тыс. компьютеров в 150 странах мира и приведшие к финансовым потерям более 300 млн долл.

Еще одной тенденцией является увеличение количества атак на объекты критической инфраструктуры и стратегические промышленные объекты, что может привести к выводу из строя злоумышленниками систем, поддерживающих жизнеобеспечение человечества и возникновению глобальных техногенных катастроф.

Таким образом, риски информационной безопасности входят в тройку наиболее вероятных рисков (вместе с рисками природных катаклизмов и экстремальных погодных условий) и в список из шести наиболее критичных рисков по возможному ущербу (вместе с рисками применения оружия массового поражения, природными катаклизмами, погодными аномалиями и нехваткой питьевой воды). Поэтому управление рисками информационной безопасности является одним из приоритетных направлений развития организаций по всему миру и абсолютно необходимо для их дальнейшего функционирования.

Цели и подходы к управлению рисками информационной безопасности

Целью любой организации является достижение определенных показателей, характеризующих результаты ее деятельности. Например, для коммерческих компаний это извлечение прибыли, рост капитализации, доли рынка или оборота, а для правительственных организаций – предоставление государственных услуг населению и решение задач управления. В любом случае, независимо от цели деятельности организации, достижению этой цели может помешать реализация рисков информационной безопасности. При этом каждая организация по-своему оценивает риски и возможность инвестирования в их снижение.

Таким образом, целью управления рисками информационной безопасности является поддерживание их на приемлемом для организации уровне. Для решения данной задачи организации создают комплексные системы информационной безопасности (СИБ).

При создании таких систем встает вопрос выбора средств защиты, обеспечивающих снижение выявленных в процессе анализа рисков информационной безопасности без избыточных затрат на внедрение и поддержку этих средств. Анализ рисков информационной безопасности позволяет определить необходимую и достаточную совокупность средств защиты информации, а также организационных мер направленных на снижение рисков информационной безопасности, и разработать архитектуру СИБ организации, максимально эффективную для ее специфики деятельности и направленную на снижение именно ее рисков информационной безопасности.

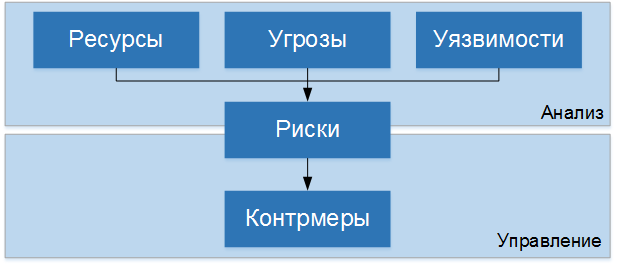

Все риски, в том числе риски информационной безопасности, характеризуется двумя параметрами: потенциальным ущербом для организации и вероятностью реализации. Использование для анализа рисков совокупности этих двух характеристик позволяет сравнивать риски с различными уровнями ущерба и вероятности, приводя их к общему выражению, понятному для лиц, принимающих решение относительно минимизации рисков в организации. При этом процесс управления рисками состоит из следующих логических этапов, состав и наполнение которых зависит от используемой методики оценки и управления рисками:

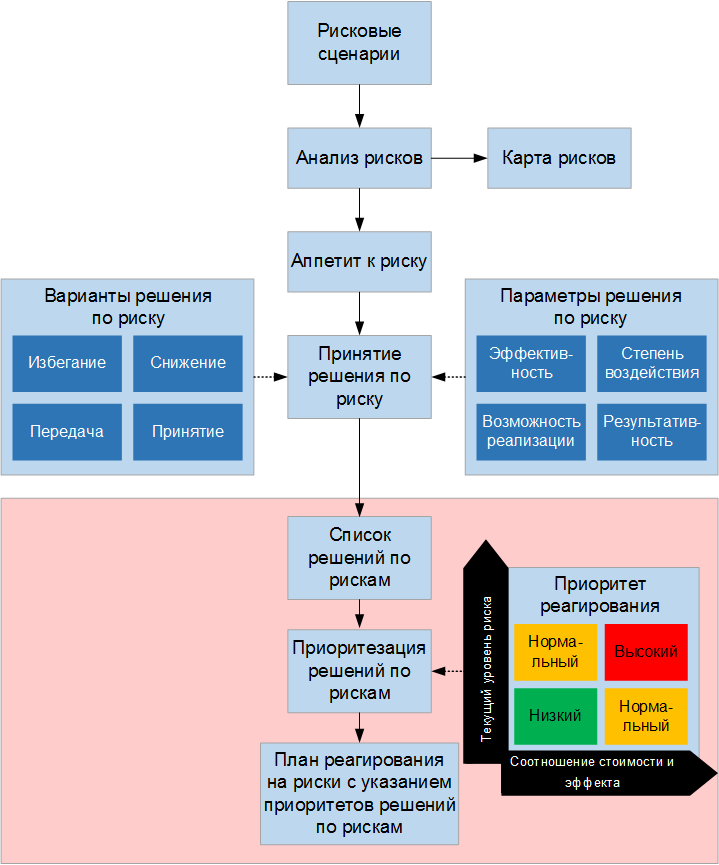

- Определение приемлемого для организации уровня риска (риск-аппетита) – критерия, используемого при решении о принятии риска или его обработке. На основании этого критерия определяется, какие идентифицированные в дальнейшем риски будут безоговорочно приняты и исключены из дальнейшего рассмотрения, а какие подвергнуты дальнейшему анализу и включены в план реагирования на риски.

- Идентификация, анализ и оценка рисков. Для принятия решения относительно рисков они должны быть однозначно идентифицированы и оценены с точки зрения ущерба от реализации риска и вероятности его реализации. При оценке ущерба определяется степень влияния риска на ИТ-активы организации и поддерживаемые ими бизнес-процессы. При оценке вероятности производится анализ вероятности реализации риска. Оценка данных параметров может базироваться на выявлении и анализе уязвимостей, присущим ИТ-активам, на которые может влиять риск, и угрозам, реализация которых возможная посредством эксплуатации данных уязвимостей. Также в зависимости от используемой методики оценки рисков, в качестве исходных данных для их оценки может быть использована модель злоумышленника, информация о бизнес-процессах организации и других сопутствующих реализации риска факторах, таких как политическая, экономическая, рыночная или социальная ситуация в среде деятельности организации. При оценке рисков может использоваться качественный, количественный или смешанный подход к их оценке. Преимуществом качественного подхода является его простота, минимизация сроков и трудозатрат на проведение оценки рисков, ограничениями – недостаточная наглядность и сложность использования результатов анализа рисков для экономического обоснования и оценки целесообразности инвестиций в меры реагирования на риски. Преимуществом количественного подхода является точность оценки рисков, наглядность результатов и возможность сравнения значения риска, выраженного в деньгах, с объемом инвестиций, необходимых для реагирования на данный риск, недостатками – сложность, высокая трудоемкость и длительность исполнения.

- Ранжирование рисков. Для определения приоритета при реагировании на риски и последующей разработки плана реагирования все риски должны быть проранжированы. При ранжировании рисков, в зависимости от используемой методики, могут применяться такие критерии определения критичности, как ущерб от реализации рисков, вероятность реализации, ИТ-активы и бизнес-процессы, затрагиваемые риском, общественный резонанс и репутационый ущерб от реализации риска и др.

- Принятие решения по рискам и разработка плана реагирования на риски. Для определения совокупности мер реагирования на риски необходимо провести анализ идентифицированных и оцененных рисков с целью принятия относительно каждого их них одного из следующих решений:

- Избегание риска;

- Принятие риска;

- Передача риска;

- Снижение риска.

- Ответственный за реагирование;

- Описание мер реагирования;

- Оценка необходимых инвестиций в меры реагирования;

- Сроки реализации этих мер.

- Реализация мероприятий по реагированию на риски. Для реализации мер реагирования на риски ответственные лица организуют выполнение описанного в плане реагирования на риск действия в необходимые сроки.

- Оценка эффективности реализованных мер. Для достижения уверенности, что применяемые в соответствии с планом реагирования меры эффективны и уровень рисков соответствует приемлемому для организации, производится оценка эффективности каждой реализованной меры реагирования на риск, а также регулярная идентификация, анализ и оценка рисков организации.

Обзор методики CRAMM

Методика CRAMM (CCTA Risk Analysis and Management Method), разработанная Службой безопасности Великобритании в 1985 году, базируется на стандартах управления информационной безопасности серии BS7799 (в настоящее время переработаны в ISO 27000) и описывает подход к качественной оценке рисков. При этом переход к шкале значений качественных показателей происходит с помощью специальных таблиц, определяющих соответствие между качественными и количественными показателями. Оценка риска производится на основе анализа ценности ИТ-актива для бизнеса, уязвимостей, угроз и вероятности их реализации.

Процесс управления рисками по методике CRAMM состоит из следующих этапов:

- Инициирование (Initiation). На этом этапе проводится серия интервью с заинтересованными в процессе анализа рисков информационной безопасности лицами, в том числе с ответственными за эксплуатацию, администрирование, обеспечение безопасности и использование ИТ-активов, для которых производится анализ рисков. В результате дается формализованное описание области для дальнейшего исследования, ее границ и определяется состав вовлеченных в анализ рисков лиц.

- Идентификация и оценка ИТ-активов (Identification and Valuation of Assets). Определяется перечень ИТ-активов, используемых организацией в определенной ранее области исследования. В соответствии с методологией CRAMM ИТ-активы могут быть одного из следующих типов:

- Данные;

- Программное обеспечение;

- Физические активы.

- Оценка угроз и уязвимостей (Threat and Vulnerability Assessment). В дополнение к оценке критичности ИТ-активов, важной частью методологии CRAMM является оценка вероятности угроз и уязвимостей ИТ-активов. Методология CRAMM содержит таблицы, описывающие соответствие между уязвимостями ИТ-активов и угрозами, которые могут влиять на ИТ-активы через эти уязвимости. Также имеются таблицы, описывающие ущерб для ИТ-активов в случае реализации этих угроз. Данный этап выполняется только для наиболее критичных ИТ-активов, для которых недостаточно внедрения базового набора мер обеспечения информационной безопасности. Определения актуальных уязвимостей и угроз производится путем интервьюирования лиц, ответственных за администрирование и эксплуатацию ИТ-активов. Для остальных ИТ-активов методология CRAMM содержит набор необходимых базовых мер обеспечения информационной безопасности.

- Вычисление риска (Risk Calculation). Вычисление риска производится по формуле: Риск = Р (реализации) * Ущерб. При этом вероятность реализации риска вычисляется по формуле: Р (реализации) = Р (угрозы) * Р (уязвимости). На этапе вычисления рисков для каждого ИТ-актива определяются требования к набору мер по обеспечению его информационной безопасности по шкале от «1» до «7», где значению «1» соответствует минимальный необходимый набор мер по обеспечению информационной безопасности, а значению «7» – максимальный.

- Управление риском (Risk Management). На основе результатов вычисления риска методология CRAMM определяет необходимый набор мер по обеспечению информационной безопасности. Для этого используется специальный каталог, включающий около 4 тыс. мер. Рекомендованный методологией CRAMM набор мер сравнивается с мерами, которые уже приняты организацией. В результате идентифицируются области, требующие дополнительного внимания в части применения мер защиты, и области с избыточными мерами защиты. Данная информация используется для формирования плана действий по изменению состава применяемых в организации мер защиты - для приведения уровня рисков к необходимому уровню.

- Многократно апробированный метод, по которому накоплен значительный опыт и профессиональные компетенции; результаты применения CRAMM признаются международными институтами;

- Наличие понятного формализованного описания методологии сводит к минимуму возможность возникновения ошибок при реализации процессов анализа и управления рисками;

- Наличие средств автоматизации анализа рисков позволяет минимизировать трудозатраты и время выполнения мероприятий по анализу и управлению рисками;

- Каталоги угроз, уязвимостей, последствий, мер обеспечения информационной безопасности упрощают требования к специальным знаниям и компетентности непосредственных исполнителей мероприятий по анализу и управлению рисками.

- Высокая сложность и трудоемкость сбора исходных данных, требующая привлечения значительных ресурсов внутри организации или извне;

- Большие затраты ресурсов и времени на реализацию процессов анализа и управления рисками информационной безопасности;

- Вовлеченность большого количества заинтересованных лиц требует значительных затрат на организацию совместной работы, коммуникаций внутри проектной команды и согласование результатов;

- Невозможность оценить риски в деньгах затрудняет использование результатов оценки рисков ИБ при технико-экономическом обосновании инвестиций, необходимых для внедрения средств и методов защиты информации.

Обзор методологии COBIT for Risk

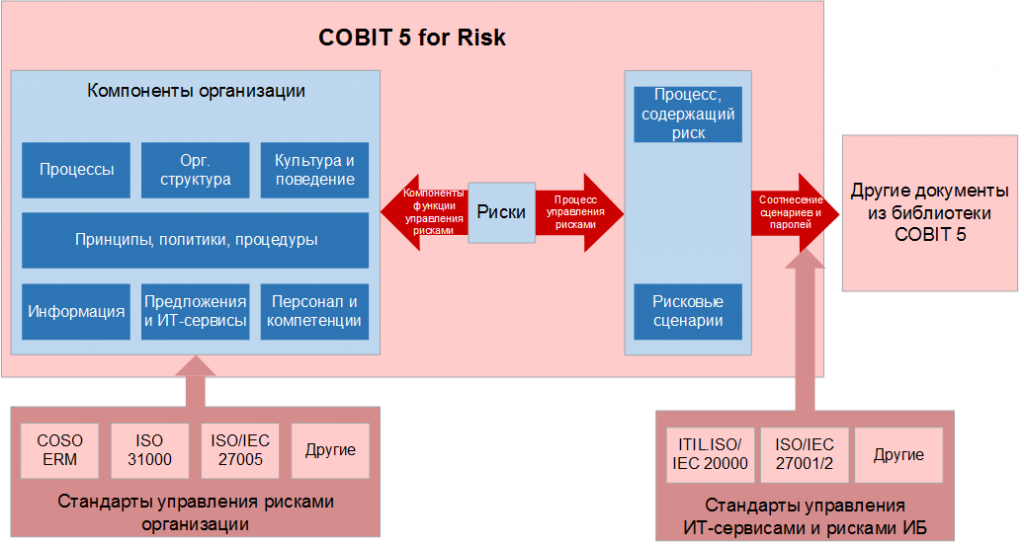

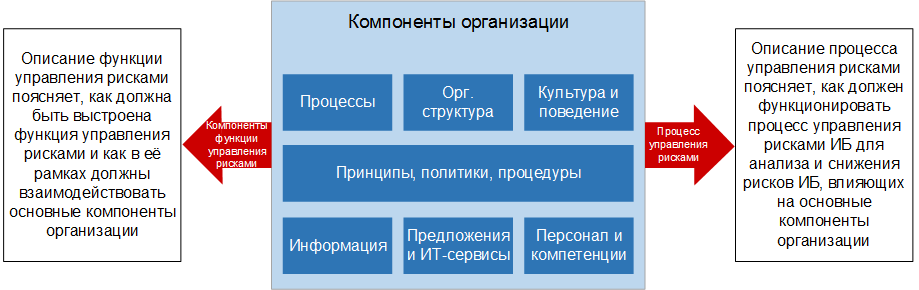

Методология COBIT for Risk разработана ассоциацией ISACA (Information Systems Audit and Control Association) в 2013 году и базируется на лучших практиках управления рисками (COSO ERM, ISO 31000, ISO\IEC 27xxx и др.). Методология рассматривает риски информационной безопасности применительно к рискам основной деятельности организации, описывает подходы к реализации функции управления рисками информационной безопасности в организации и к процессам качественного анализа рисков информационной безопасности и управления ими.

- При реализации функции и процесса управления рисками в организации методология выделяет следующие компоненты, влияющие как на риски информационной безопасности, так и на процесс управления ими:

- Принципы, политики, процедуры организации;

- Процессы;

- Организационная структура;

- Корпоративная культура, этика и правила поведения;

- Информация;

- ИТ-сервисы, ИТ-инфраструктура и приложения;

- Люди, их опыт и компетенции.

-

В части организации функции управления рисками информационной безопасности методология определяет и описывает требования к следующим компонентам:

- Необходимый процесс;

- Информационные потоки;

- Организационная структура;

- Люди и компетенции.

- Создание и обслуживание портфелей ИТ-проектов;

- Управление жизненным циклом программы / проекта;

- Инвестиции в ИТ;

- Экспертиза и навыки персонала ИТ;

- Операции с персоналом;

- Информация;

- Архитектура;

- ИТ-инфраструктура;

- Программное обеспечение;

- Неэффективное использование ИТ;

- Выбор и управление поставщиками ИТ;

- Соответствие нормативным требованиям;

- Геополитика;

- Кража элементов инфраструктуры;

- Вредоносное программное обеспечение;

- Логические атаки;

- Техногенное воздействие;

- Окружающая среда;

- Природные явления;

- Инновации.

- Стратегические риски – риски, связанные с упущенными возможностями использования ИТ для развития и повышения эффективности основной деятельности организации;

- Проектные риски – риски, связанные с влиянием ИТ на создание или развитие существующих процессов организации;

- Риски управления ИТ и предоставления ИТ-сервисов – риски, связанные с обеспечением доступности, стабильности и предоставления пользователям ИТ-сервисов с необходимым уровнем качества, проблемы с которыми могут привести к ущербу для основной деятельности организации.

- Тип источника угрозы - внутренний/внешний.

- Тип угрозы - злонамеренное действия, природное явление, ошибка и др.

- Описание события - доступ к информации, уничтожение, внесение изменений, раскрытие информации, кража и др.

- Типы активов (компонентов) организации, на которые влияет событие - люди, процессы, ИТ-инфраструктура и др.

- Время события.

- Избегание риска;

- Принятие риска;

- Передача риска;

- Снижение риска.

-

С точки зрения практического применения можно выделить следующие достоинства методологии СOBIT for Risk:

- Связь с общей библиотекой COBIT и возможность использовать подходы и «ИТ-контроли» (мер по снижению рисков) из смежных областей, позволяющие рассматривать риски информационной безопасности и меры по их снижению применительно к воздействию рисков на бизнес-процессы организации;

- Многократно апробированный метод, по которому накоплены значительный опыт и профессиональные компетенции, и результаты которого признаются международными институтами;

- Наличие понятного формализованного описания методологии позволяет свести к минимуму ошибки при реализации процессов анализа и управления рисками;

- Каталоги рисковых сценариев и «ИТ-контролей» позволяют упростить требования к специальным знаниям и компетентности непосредственных исполнителей мероприятий по анализу и управлению рисками;

- Возможность использования методологии при проведении аудитов позволяет снизить трудозатраты и необходимое время для интерпретации результатов внешних и внутренних аудитов.

- Высокая сложность и трудоемкость сбора исходных данных требует привлечения значительных ресурсов или внутри организации, или извне;

- Вовлеченность большого количества заинтересованных лиц требует значительных затрат на организацию совместной работы, выделения времени вовлеченных лиц на коммуникации внутри проектной команды и согласование результатов со всеми заинтересованными лицами;

- Отсутствие возможности оценки рисков в деньгах затрудняет использование результатов оценки рисков информационной безопасности при обосновании инвестиций, необходимых для внедрения средств и методов защиты информации.