155

Не так давно нам стало известно, об интересной активности с использованием Java/Exploit.CVE-2011-3544. Собственно основной интерес скрывался в том, что помимо стандартной активности по HTTP протоколу, была замечена загрузка полезной нагрузки через FTP. Причем эксплойт CVE-2011-3544 использовавшийся для этой атаки не подходил не под один шаблон, который был известен в составе распространенных эксплойт паков.

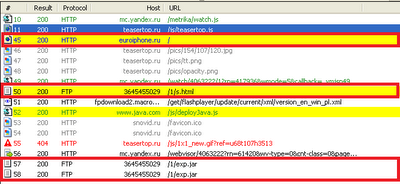

Сразу после посещения вредоносной веб-страницы начиналась атака с использованием Java/Exploit.CVE-2011-3544:

Проанализировав сетевую активность сразу бросается в глаза загрузка /1/s.hml по протоколу FTP, а в дальнейшем и загрузка /1/exp.jar тем же способом.

После деобфускации все выглядит гораздо понятнее:

Интересная часть, которая касается подключение к не публичному FTP-серверу (особенно пароль :)):

После успешного FTP-соединения происходит атака эксплойтом Java/Exploit.CVE-2011-3544, скачивается исполняемый файл и сохраняется в директории %TEMP%.

Проанализировав этот исполняемый файл им оказался ранее известный троянец Win32/TrojanClicker.Agent.NII, которы активно используется для Black Hat SEO. Собственно он умеет скликивать контекстную рекламу (clickjacking), подменять поисковую систему по умолчанию и перенаправлять пользователя на сторонние ресурсы.

При взаимодействии с командным центром,нами были замечены следующие домены (хранятся в виде строковых констант в самом троянце):

- gerla.be/nconfirm.php?rev=367&code=3¶m=0&num=251011548122112

- gerla.be/njob.php?num=11272479403879762944&rev=367

- eksyghskgsbakrys.com/nconfirm.php?rev=367&code=3¶m=0&num=251011548122112

- eksyghskgsbakrys.com /njob.php?num=11272479403879762944&rev=367

- msrgejsdyvekadh.com/nconfirm.php?rev=367&code=3¶m=0&num=251011548122112 msrgejsdyvekadh.com /njob.php?num=11272479403879762944&rev=367

- alsiatern.be/nconfirm.php?rev=367&code=3¶m=0&num=251011548122112

- alsiatern.be/njob.php?num=11272479403879762944&rev=367&ncrp=1

А список возможных задач/команд бота выглядит следующим образом:

Интернет-портал «Безопасность пользователей в сети Интернет»

admin@safe-surf.ru

https://safe-surf.ru