523268

09.08.2016 компания «Positive Technologies» опубликовала аналитический отчет за 2015 год «Уязвимости приложений финансовой отрасли», в котором проанализированы уязвимости и угрозы, характерные для систем дистанционного банковского обслуживания (ДБО).

Всего в рамках исследования было проанализировано 20 систем ДБО физических (75%) и юридических лиц (25%).

По сравнению с результатами 2013—2014 годов общее количество критически опасных уязвимостей в системах ДБО снизилось на 14%. Вместе с тем они по-прежнему встречаются практически в каждой системе ДБО (90%).

В общей сложности в исследованных системах ДБО была выявлена 171 уязвимость. Большая часть уязвимостей характеризуются низкой степенью риска (39%). Доля уязвимостей высокой и средней степени риска составила 30% и 31% соответственно.

Самыми распространенными уязвимостями являются ошибки в коде приложений (36%), а также недостатки механизмов идентификации, аутентификации и авторизации (36%), связанные с ошибками реализации механизмов защиты систем ДБО, заложенных разработчиками. Большинство остальных уязвимостей связано с недостатками конфигурации программного обеспечения (27%).

В двух исследованных системах ДБО под управлением операционной системы (ОС) Windows было выявлено отсутствие обновлений для уязвимости высокой степени риска (CVE-2015-1635), связанной с ошибками в компоненте HTTP.sys, реализующем стек протокола HTTP. Её эксплуатация может привести к отказу в обслуживании атакуемой системы или выполнению произвольного кода злоумышленником.

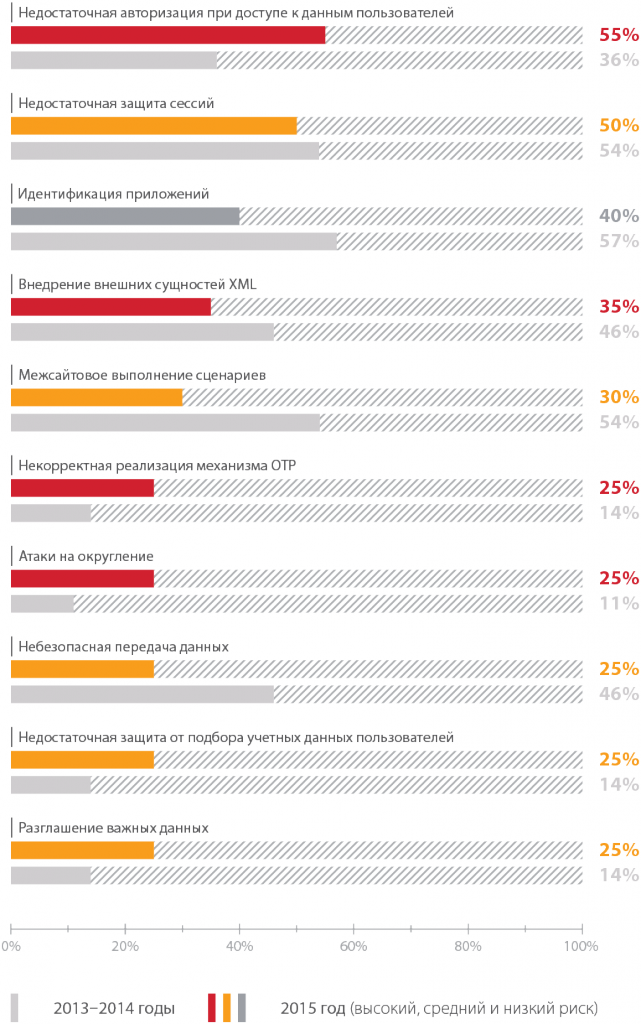

Распространение в системах ДБО уязвимостей различных типов представлено на графике:

В 5% исследованных систем ДБО была выявлена возможность хищения денежных средств пользователя в результате эксплуатации внешним нарушителем комбинации уязвимостей различных категорий (недостаточной защиты сессии и недостатков реализации механизмов двухфакторной аутентификации). В отношении 25% исследованных систем ДБО могут быть реализованы серьезные угрозы безопасности, такие как кража денежных средств со стороны авторизованного пользователя. Для 70% систем ДБО существует угроза несанкционированного доступа к файловым системам и СУБД, в которых хранятся важные данные (персональные данные пользователей, данные платежных карт, финансовая информация). В ряде случаев злоумышленник может вызвать отказ в обслуживании всей системы. Среди систем ДБО, предназначенных для мобильных устройств, большее число критических уязвимостей содержит программное обеспечение для ОС Android (75%), по сравнению с программным обеспечением для ОС iOS (33%). Уязвимости мобильных систем ДБО преимущественно связаны с небезопасным хранением данных в мобильном приложении (43%), небезопасной передачей данных (29%), недостаточной защитой сессий (29%), разглашением важных данных и доступностью интерфейса отладки (по 14%). В целях безопасности владельцам мобильных устройств рекомендуется:

В 5% исследованных систем ДБО была выявлена возможность хищения денежных средств пользователя в результате эксплуатации внешним нарушителем комбинации уязвимостей различных категорий (недостаточной защиты сессии и недостатков реализации механизмов двухфакторной аутентификации). В отношении 25% исследованных систем ДБО могут быть реализованы серьезные угрозы безопасности, такие как кража денежных средств со стороны авторизованного пользователя. Для 70% систем ДБО существует угроза несанкционированного доступа к файловым системам и СУБД, в которых хранятся важные данные (персональные данные пользователей, данные платежных карт, финансовая информация). В ряде случаев злоумышленник может вызвать отказ в обслуживании всей системы. Среди систем ДБО, предназначенных для мобильных устройств, большее число критических уязвимостей содержит программное обеспечение для ОС Android (75%), по сравнению с программным обеспечением для ОС iOS (33%). Уязвимости мобильных систем ДБО преимущественно связаны с небезопасным хранением данных в мобильном приложении (43%), небезопасной передачей данных (29%), недостаточной защитой сессий (29%), разглашением важных данных и доступностью интерфейса отладки (по 14%). В целях безопасности владельцам мобильных устройств рекомендуется:

- не сохранять важные данные в общедоступных каталогах;

- использовать шифрование и защищенные протоколы передачи данных;

- использовать сертификаты, заверенные подписью удостоверяющего центра;

- обеспечивать разграничение доступа к данным банковского приложения, руководствуясь принципом минимизации привилегий;

- завершать активную сессию при выходе из учетной записи;

- устанавливать свойство «secure» для защиты параметров «cookie», содержащих идентификатор сессии и другие важные данные.

- использовать межсетевые экраны уровня приложения (web application firewalls);

- проводить анализ защищенности систем ДБО до их ввода в эксплуатацию на каждом этапе разработки с обеспечением контроля исправления выявленных уязвимостей;

- необходимо регулярно (дважды в год) тестировать систему в ходе эксплуатации.

Интернет-портал «Безопасность пользователей в сети Интернет»

admin@safe-surf.ru

https://safe-surf.ru